Scammer Scammeado

En esta publicación quería hacer referencia a como ninguna persona estamos a salvo de este tipo de estafas que vivimos cada dia bien sea por SMS, VoIP, aplicaciones como Telegram, Instagram, Whatsapp etc.

¿Qué es un Scammer?

Scam es un término que proviene del inglés y que se utiliza para designar las estafas que se producen en Internet o por diferentes medios digitales, a través de los cuales los delincuentes intentan sustraer datos relevantes de los usuarios o directamente dinero o bienes.

El scamming es una práctica que va en aumento año tras año y las estrategias que utilizan estos delincuentes digitales son muy variopintas, con lo que es imprescindible aumentar las precauciones.

En muchas ocasiones el instinto será tu mayor aliado, por lo que déjate guiar por él si encuentras algo que te resulta demasiado barato, demasiado bueno o demasiado fácil.

Si Scam es la estafa por internet, el Scammer es la persona que realiza las estafas.

Este tipo de ciberdelincuentes utilizan todo tipo de estrategias para conseguir sacar provecho de los incautos o inocentes a los que consiguen engañar. Cabe decir que no suele haber un perfil muy definido en este tipo de personas, por lo que no se pueden hacer generalizaciones.

Lo que sí podemos sacar en común es que los scammers se aprovechan de la información que pueden conseguir de las personas para intentar sustraer más información sensible de las posibles víctimas y, así, estafarlas.

¿Cómo surge todo?

Una vez hemos contemplado a nivel técnico que es un scammer paso a contaros que se desencadenó todo.

Es precisamente en WhatsApp como surge todo, no es nuevo el hecho de que nos haya llegado, al menos una vez, el típico intento de estafa por WhatsApp de una supuesta oferta de trabajo irrechazable que nos pagan muchísimo por apenas hacer nada, pero ¿qué pasaría si el Scammer típico que alguna vez nos ha intentado estafar lo descubrimos?

El vector de entrada siempre suele ser el mismo:

Recibo un mensaje de un tal Brian Wells (luego veremos que para nada se llama así esta persona realmente) en el que directamente me dice ‘Hola’, ya ni saludos de buenos días ni nada, ya ni cortesía tienen los cibercriminales.

El caso es que nuestro amigo Brian me habla de una oferta de trabajo irrechazable que consiste en ver videos por YouTube y ellos me pagan en función de los videos que vea por BIZUM (primera empresa que conozco que me va a pagar mi nómina por BIZUM XD).

El caso es que acepto y le digo a nuestro amigo Brian que genial que continúe diciéndome datos que me interesan. El caso es que incide en que me descargue Telegram porque el departamento de Finanzas utiliza SOLAMENTE Telegram (vaya hombre que sorpresa una aplicación de mensajería instantánea donde sabemos que prevalece el anonimato y la seguridad hasta el punto que tiene chat privados que son cifrados extremo a extremo)

Total que acepto la petición de Brian, ya que me iba a hacer rico solo viendo video de YouTube (literalmente lo que llevo haciendo toda mi vida, digo lo de ver videos en YouTube no lo de ser rico jaja).

Ciberinteligencia

Este punto es el más importante del post, ya que es donde se desencadena todo, nuestro querido amigo Brian me pide un pantallazo del video de YouTube que he visto porque todos sabemos que es una prueba irrefutable para saber que una persona ha visto un video de YouTube que nos pase un pantallazo. El caso es que aquí es donde se me ocurre la idea de enviar a nuestro amigo Brian un IPLogger que, si tuviera la mala suerte de hacer clic, me revelaría datos como la IP, el navegador, la geolocalización y demás datos interesantes para hacer una investigación, pero no creo que tenga esa suerte, ¿no?, o sí…

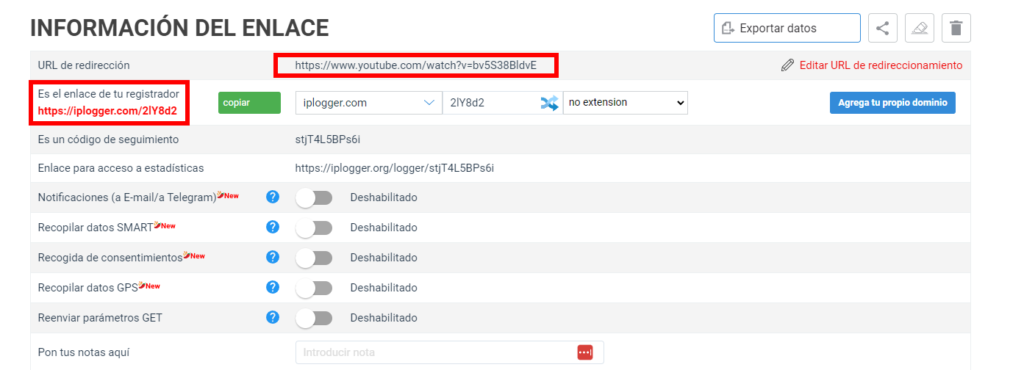

Utilicé este recurso muy conocido: IPLogger

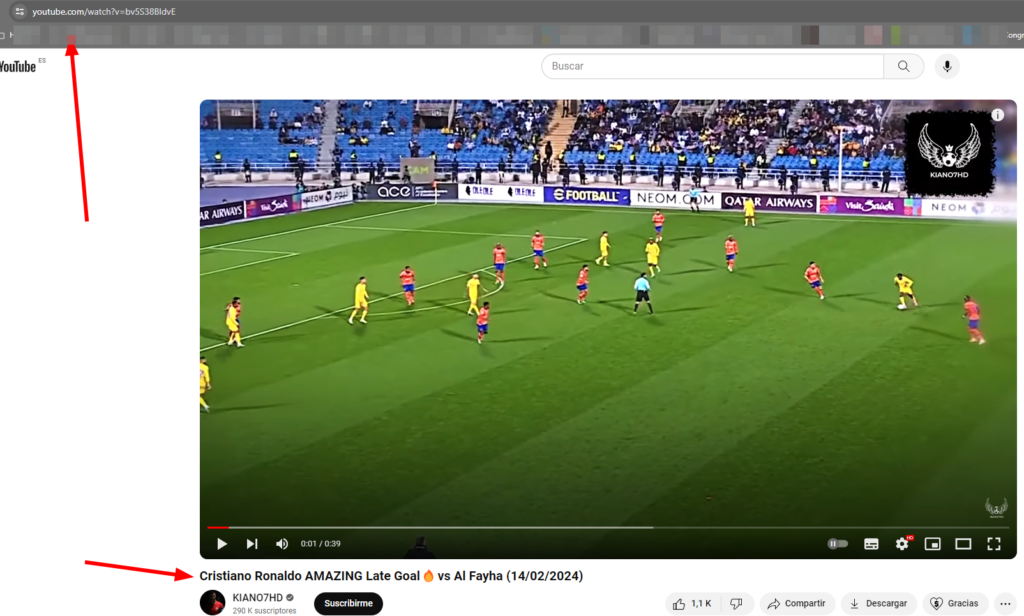

La idea es enmascarar un video de YouTube que pudiese rascarle la curiosidad a nuestro amigo Brian. Como madridista que soy y fan del ‘Bicho’ le quise mandar este video a nuestro amigo a ver si hacía clic ante tan asombrosas jugadas de nuestro jugador Cristiano Ronaldo:

El output de la herramienta figuraba tal que así:

Si os fijáis, no hace falta ser muy listo para ver que en el propio enlace ya va implícito la palabra ‘IPLogger‘ y por lo tanto saltaba mucho a la vista a que nuestro amigo hiciera clic por lo tanto se me ocurrió la idea de tener embebido este enlace a su vez en un acortado de URL como Bitly:

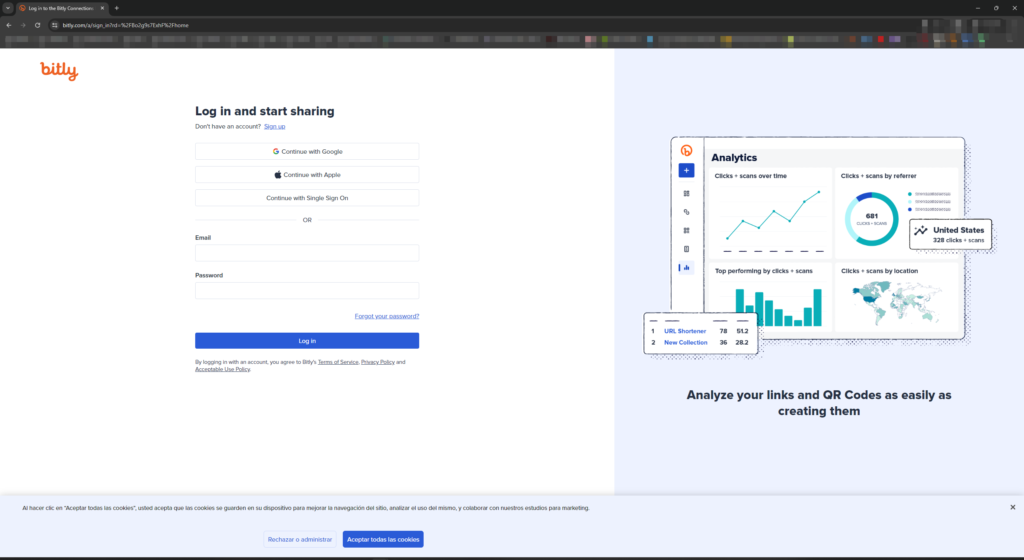

Total que me dispongo a crearme una cuenta e intentar tener embebido la URL de IPLogger en este acortado para no levantar sospechas a nuestro amigo Brian.

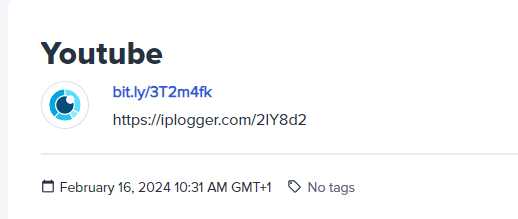

El acortado quedó de la siguiente manera:

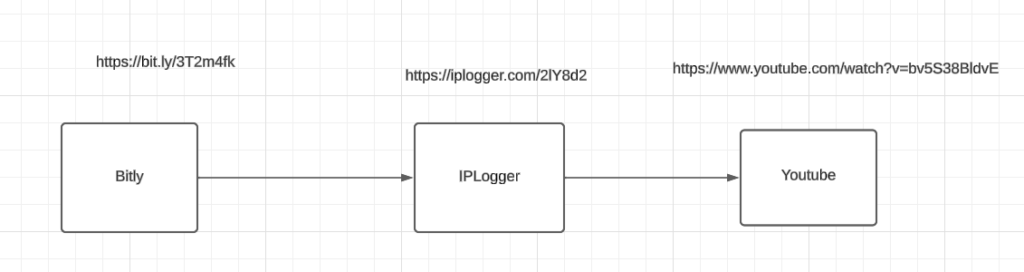

Si hiciera clic nuestro amigo Brian desde bitly se produciría una redirección a IPLogger que a su vez este redireccionaría al video de YouTube de Cristiano Ronaldo. El esquema es muy simple, pero por si hay alguna duda sería así:

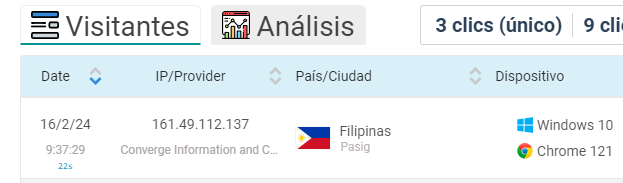

Al esperar unos minutos cuando le dije a nuestro amigo Brian que le pasaba el pantallazo (y pasarle el link del acortador) hice un ‘refresh‘ en la página de IPLogger con la siguiente sorpresa:

De pronto veo que nuestro querido amigo Brian le ha podido la curiosidad y he obtenido información como:

- Fecha y hora del momento que se hizo clic en el enlace.

- IP.

- País y ciudad desde donde se hizo clic.

- Dispositivo y navegador con sus respectivas versiones.

Con todos estos datos empiezo a realizar una investigación…

Investigación del SCAMMER

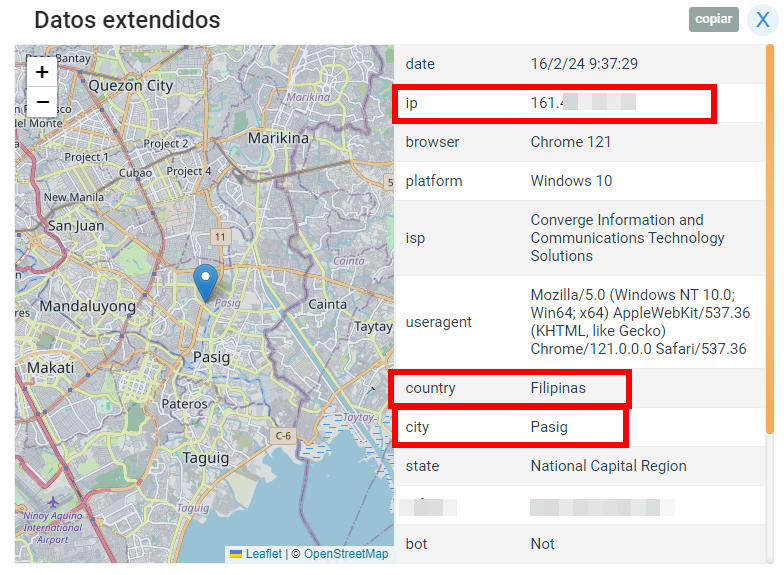

Teniendo estos datos lo que hice fue investigar un poco acerca de la geolocalización de esta IP:

Se hizo clic desde Filipinas, en concreto la ciudad de Pasig (obtuve hasta las coordenadas desde donde se hizo clic)

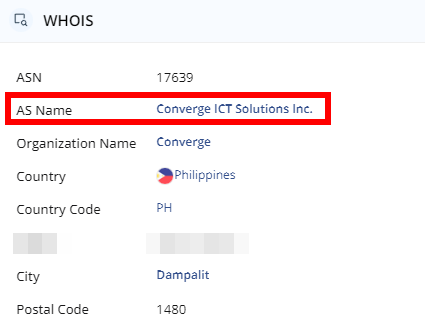

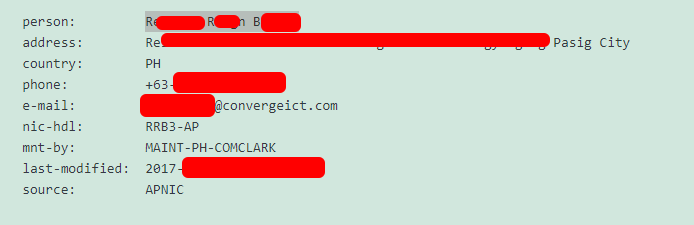

A partir de aquí sigo investigando y observo la siguiente información al hacer un Whois que luego será relevante:

El AS Name es Converge ICT Solutions INC quedemos con eso.

Continuo haciendo un Whois y obtengo información personal acerca de quien está adherida la IP desde la cual se hizo clic en el enlace en el siguiente recurso: https://www.whatismyip.com/ip-whois-lookup/

Todo encajaba como la ciudad, de nuevo Convergeict en el dominio del correo pero obtuve otros datos como:

- Nombre y apellidos.

- Numero de telefono.

- Fecha de la ultima modificacion que se hizo.

- Email.

- Pais.

- Dirección.

Hay que recordar que toda esta información es PÚBLICA.

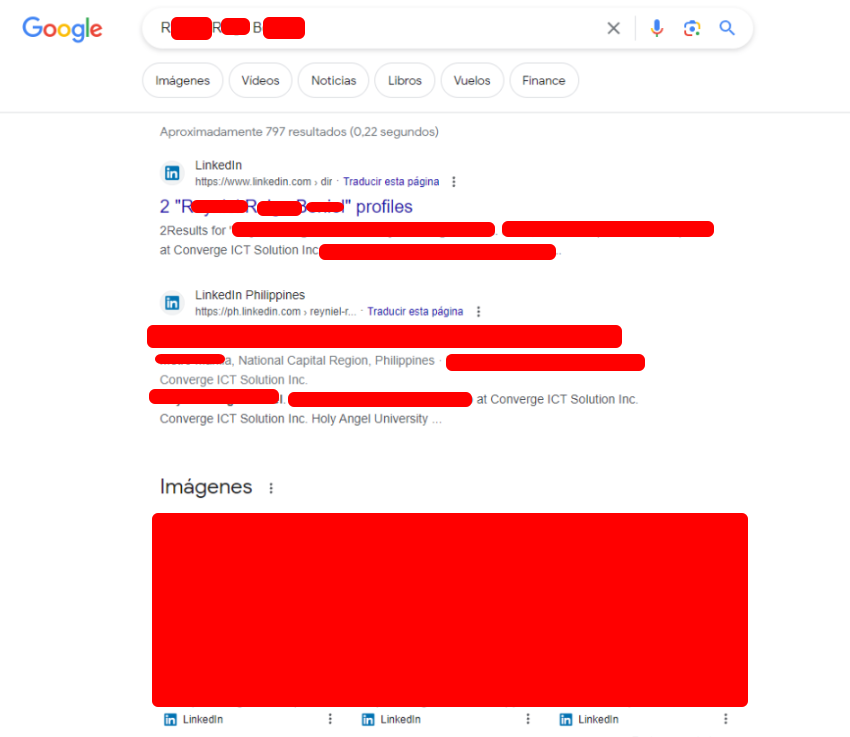

Como he encontrado un nombre y unos apellidos no me resulta difícil encontrar la persona que hay detrás de esta IP y ver que nuestro amigo Brian realmente no se llama Brian y que, para sorpresa de nadie, no nos estaba contactando desde Angola sino desde Filipinas.

Ví que no era difícil ponerle cara y le respondí en su idioma el siguiente mensaje:

En cuanto leyó eso me bloqueó….

🙁

Conclusión

La conclusión que quiero llegar con esto es que ninguna persona estamos a salvo de posibles estafas seamos profesionales del sector o no, que de todos depende tener concienciación y no responder nunca ante mensajes, número de teléfono, correos que nos parezcan sospechosos.

Todos sabemos que el eslabón más débil siempre es el humano y es por esto que debemos estar atentos ante este estilo de estafas y que ninguno estamos a salvo. Si tuvieras cualquier duda siempre recomendamos los que trabajamos en esto:

- Borrar el mensaje, bloquear el número y desechar el chat.

- Tener sentido comun y ser conscientes de que no nos van a regalar un trabajo sin hacer nada con una promesa de muchisimo dinero.

- En caso de un ciberincidente y desde un punto de vista reactivo, el instituto nacional de ciberseguridad en España (INCIBE), tiene un número de teléfono gratutito en el que podemos trasladar nuestras consultas: 017 https://www.incibe.es/linea-de-ayuda-en-ciberseguridad

- SIEMPRE estar concienciados que la ciberseguridad forma parte de todos y no unos cuantos.

Gracias.