Introducción

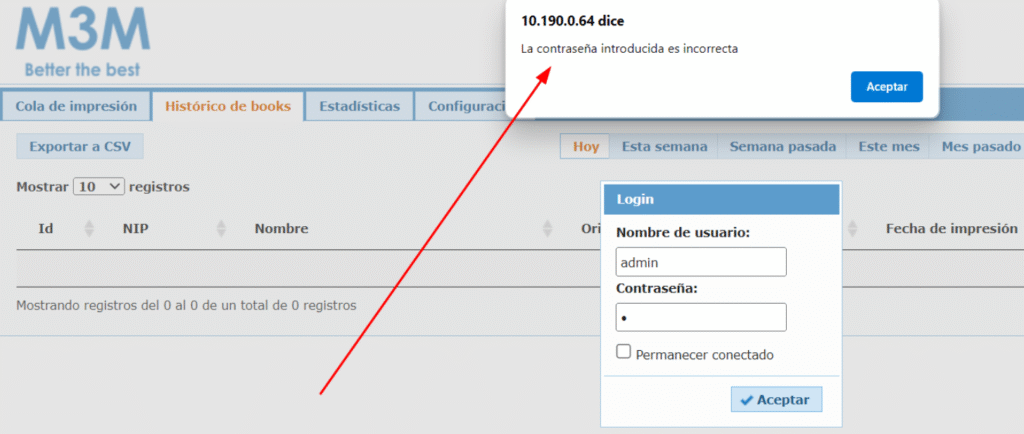

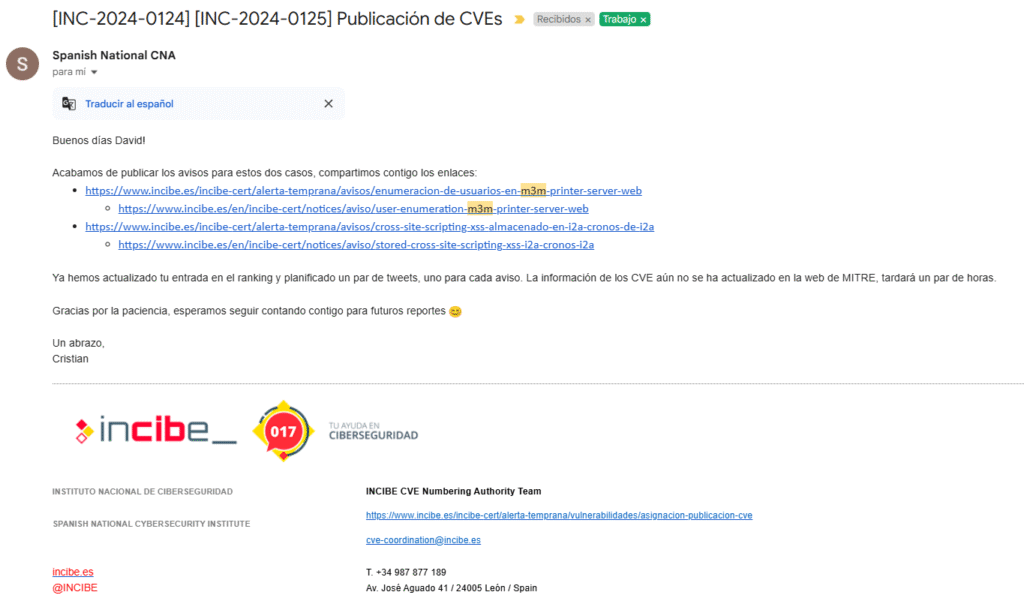

En este post quería hacer referencia a mi quinto CVE que me han otorgado por parte de INCIBE. En concreto, vulnerabilidad de enumeración de usuarios en M3M Printer Server Web. Este problema se produce durante la autenticación de usuarios, donde una diferencia en los mensajes de error podría permitir a un atacante determinar si un nombre de usuario es válido o no, permitiendo un ataque de fuerza bruta con nombres de usuario válidos.

Explotación

La información del CVE es la siguiente:

𝐓𝐢𝐩𝐨 𝐝𝐞 𝐯𝐮𝐥𝐧𝐞𝐫𝐚𝐛𝐢𝐥𝐢𝐝𝐚𝐝: Enumeración de usuarios

𝐓𝐢𝐩𝐬: Indico algunos consejos para detectar este tipo de vulnerabilidad por si a algún profesional le resulta útil:

1) Usa herramientas como Burp Suite para modificar el user y el password para ver si el servidor existe una configuración insegura por diseño que despliegue información a un tercero sobre un posible usuario o contraseña que pueda existir en el aplicativo.

Se indica como el servidor ofrece una información a un tercero, en este caso indica que el usuario root no existe, de manera análoga existe con la contraseña:

Mitigación

Para mitigar esta vulnerabilidad puedes aplicar las siguientes medidas:

1. Mensajes de error genéricos

- Mostrar siempre el mismo mensaje, independientemente de si el usuario existe o no.

2. Tiempo de respuesta uniforme

- Introducir delays consistentes o artificiales para evitar ataques por análisis de tiempo (timing attacks).

3. Registro de intentos fallidos y monitoreo

- Registrar y monitorear múltiples intentos fallidos por IP o usuario para detectar patrones sospechosos.

4. CAPTCHA tras varios intentos

- Añadir un CAPTCHA tras varios intentos fallidos puede frenar scripts automatizados para la enumeración.

5. Rate limiting / bloqueo por IP

- Aplicar límites de intentos por dirección IP y bloquear o poner en cuarentena si se superan los umbrales.

6. MFA sin confirmación previa de usuario

- No confirmar si el usuario existe antes de iniciar un segundo factor.

7. Emails de recuperación siempre igual

“Si este correo está registrado, se enviará un mensaje”.

📧 Si se usa recuperación por correo, responder siempre igual:

Links: